ФБР: «Биткоин‑вымогатель Akira украл $42 млн у более чем 250 компаний»

Akira, группа разработчиков программ-вымогателей, созданная год назад, взломала более 250 организаций и получила около 42 миллионов долларов доходов от программ-вымогателей, предупредили ведущие мировые агентства по кибербезопасности.

Расследования, проведенные Федеральным бюро расследований США (ФБР), показали, что программа-вымогатель Akira с марта 2023 года нацелена на предприятия и объекты критической инфраструктуры в Северной Америке, Европе и Австралии. Первоначально программа-вымогатель была нацелена на системы Windows, а недавно ФБР обнаружило также Linux-вариант Akira.

ФБР вместе с Агентством по кибербезопасности и безопасности инфраструктуры (CISA), Европейским центром по киберпреступности (EC3) Европола и Национальным центром кибербезопасности Нидерландов (NCSC-NL) выпустили совместные рекомендации по кибербезопасности (CSA), чтобы «распространить» угрозу массы.

Согласно рекомендациям, Акира получает первоначальный доступ через предустановленные виртуальные частные сети (VPN), в которых отсутствует многофакторная аутентификация (MFA). Затем программа-вымогатель извлекает учетные данные и другую конфиденциальную информацию, а затем блокирует систему и отображает записку о выкупе.

«Субъекты угрозы Akira не оставляют первоначального требования выкупа или инструкций по оплате в скомпрометированных сетях и не передают эту информацию до тех пор, пока с ней не свяжется жертва».

Группа вымогателей требует от организаций-жертв платежей в биткоинах (BTC) для восстановления доступа. Такое вредоносное ПО часто отключает программное обеспечение безопасности после первоначального доступа, чтобы избежать обнаружения.

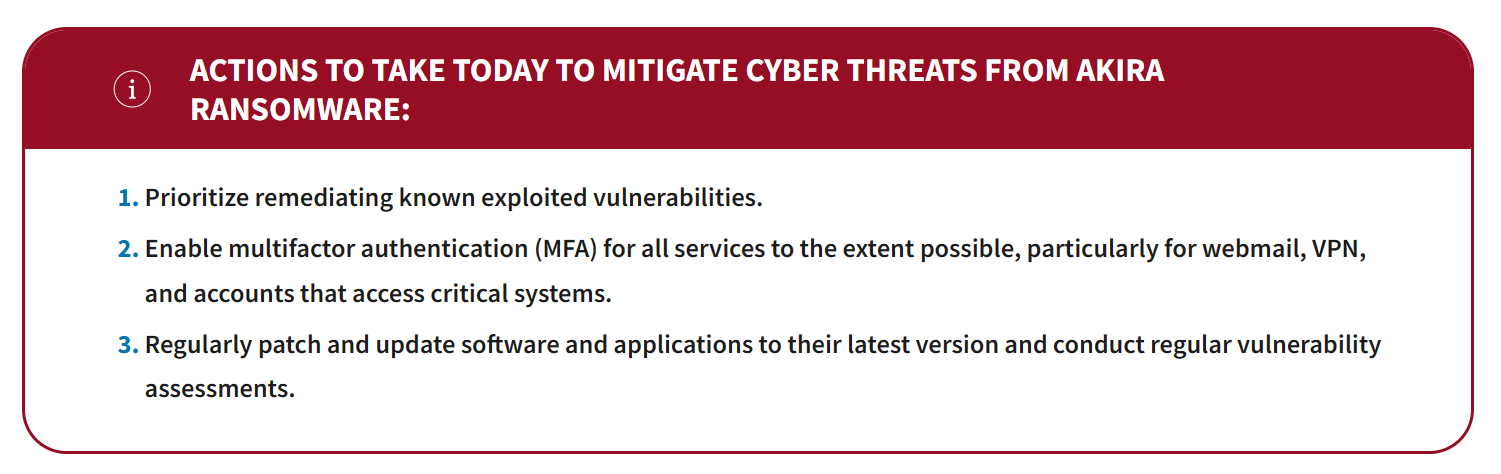

Лучшие практики кибербезопасности против атак программ-вымогателей. Источник: cisa.gov

Некоторые из методов снижения угроз, рекомендуемых в рекомендациях, включают реализацию плана восстановления и MFA, фильтрацию сетевого трафика, отключение неиспользуемых портов и гиперссылок, а также общесистемное шифрование.

«ФБР, CISA, EC3 и NCSC-NL рекомендуют постоянно тестировать вашу программу безопасности в масштабе производственной среды, чтобы обеспечить оптимальную производительность по сравнению с методами MITRE ATT&CK, указанными в этой рекомендации», — заключили агентства.

ФБР, CISA, NCSC и Агентство национальной безопасности США (АНБ) ранее выпустили предупреждения о вредоносном ПО, которое использовалось для атак на криптокошельки и биржи.

Каталоги, из которых информация была извлечена вредоносным ПО. Источник: Национальный центр кибербезопасности.

В отчете отмечается, что некоторые данные, извлеченные вредоносным ПО, включали данные в каталогах обменных приложений Binance и Coinbase, а также приложения Trust Wallet. Согласно отчету, каждый файл в перечисленных каталогах был украден независимо от типа.

Bitcoin

Bitcoin  Ethereum

Ethereum  Tether

Tether  USDC

USDC  Dogecoin

Dogecoin  Cardano

Cardano  TRON

TRON  Bitcoin Cash

Bitcoin Cash  Chainlink

Chainlink  Litecoin

Litecoin  Dai

Dai  LEO Token

LEO Token  Hedera

Hedera  Ethereum Classic

Ethereum Classic  Cronos

Cronos  Cosmos Hub

Cosmos Hub  Stellar

Stellar  OKB

OKB  Maker

Maker  Monero

Monero  Algorand

Algorand  NEO

NEO  KuCoin

KuCoin  Tezos

Tezos  EOS

EOS  IOTA

IOTA  Bitcoin Gold

Bitcoin Gold  TrueUSD

TrueUSD  Ravencoin

Ravencoin  0x Protocol

0x Protocol  Qtum

Qtum  Basic Attention

Basic Attention  NEM

NEM  Zcash

Zcash  Dash

Dash  Decred

Decred  Ontology

Ontology  Lisk

Lisk  Waves

Waves  Pax Dollar

Pax Dollar  Huobi

Huobi  Bitcoin Diamond

Bitcoin Diamond  Bytom

Bytom  Augur

Augur