Хакеры начали применять ИИ для распространения вредоносного ПО

Разработчики вредоносного софта начали использовать генеративный искусственный интеллект для внедрения хакерских ПО в компьютеры жертв. Об этом рассказала команда по кибербезопасности Wolf Security компании HP, которая занималась изучением подозрительного электронного письма.

Проводя расследование, эксперты обнаружили новую разновидность троянской программы с асинхронным удалённым доступом (AsyncRAT). Такой вид программного обеспечения хакеры использовали для управления компьютером жертвы на расстоянии.

Несмотря на то, что сам AsyncRAT был создан людьми, эта новая версия содержала изменённый способ внедрения, разработанный, как предполагают эксперты, с помощью генеративного ИИ. Хакеры не в первый раз используют нейросети в своих преступных целях. Однако точных доказательств этому аналитики не находили.

До этого расследования было мало свидетельств того, что злоумышленники использовали технологию ИИ для написания вредоносного кода, — говорится в отчёте Wolf Security.

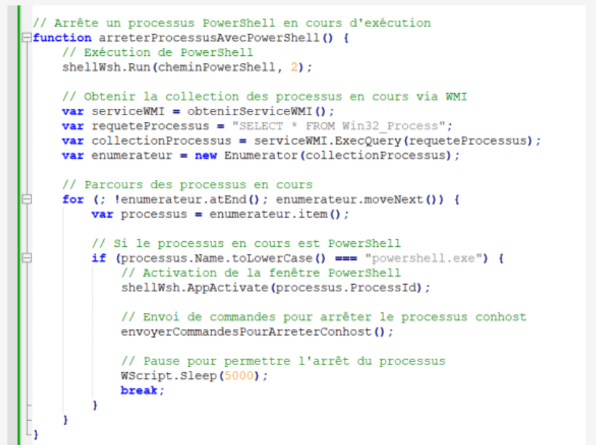

В этот раз эксперты обнаружили несколько характеристик того, что программу создал искусственный интеллект. К примеру, почти каждая функция вредоносного ПО сопровождалась комментарием о том, как она была создана.

Вредоносное ПО, разработанное искусственным интеллектом

Электронное письмо с вредоносным ПО было отправлено подписчику программы по устранению угроз компании HP. Сообщение было на французском языке и выглядело как счёт. Внутри письма эксперты обнаружили скрипты, которые активировали AsyncRAT. После этого хакеры получали контроль над компьютером жертвы, получая таким образом доступ к его личным данным.

Bitcoin

Bitcoin  Ethereum

Ethereum  Tether

Tether  USDC

USDC  Dogecoin

Dogecoin  TRON

TRON  Cardano

Cardano  Chainlink

Chainlink  Bitcoin Cash

Bitcoin Cash  Dai

Dai  LEO Token

LEO Token  Litecoin

Litecoin  Monero

Monero  Ethereum Classic

Ethereum Classic  Stellar

Stellar  OKB

OKB  Cronos

Cronos  Hedera

Hedera  Cosmos Hub

Cosmos Hub  Maker

Maker  Algorand

Algorand  KuCoin

KuCoin  EOS

EOS  NEO

NEO  Tezos

Tezos  TrueUSD

TrueUSD  IOTA

IOTA  Zcash

Zcash  Bitcoin Gold

Bitcoin Gold  Dash

Dash  0x Protocol

0x Protocol  Basic Attention

Basic Attention  Qtum

Qtum  Ravencoin

Ravencoin  Decred

Decred  Ontology

Ontology  NEM

NEM  Lisk

Lisk  Waves

Waves  Pax Dollar

Pax Dollar  Huobi

Huobi  Bitcoin Diamond

Bitcoin Diamond  Bytom

Bytom